Pontos Principais do artigo:

O maior hack da história cripto: Em 21/02/2025, a Bybit sofreu um roubo de 401.346,77 ETH (~US$ 1,4 bilhão), executado por hackers associados ao governo norte coreano.

O método do ataque: Os hackers comprometeram uma carteira multisig fria através de engenharia social, manipulando a interface de assinatura digital para os signatários (incluindo o CEO da empresa).

A estratégia pós hack: Os fundos foram divididos entre 53 carteiras e posteriormente começaram a ser convertidos de ETH para BTC, buscando aproveitar a maior incensurabilidade e resistência a rollbacks do Bitcoin.

Sobre o Grupo Lázaro: Unidade de elite de hackers patrocinada pelo governo norte-coreano, responsável por pelo menos 7 dos 10 maiores ataques cripto, gerando bilhões para financiar o regime.

Ethereum vs. Bitcoin: O ataque expôs diferenças fundamentais de segurança - o Ethereum é mais vulnerável devido à complexidade de contratos inteligentes, enquanto o Bitcoin tem superfície de ataque reduzida e é significativamente mais seguro.

Multisig no Bitcoin e no Ethereum: No Bitcoin, multisig é nativo e mais simples; no Ethereum, depende de contratos inteligentes mais flexíveis, o que aumenta a superfície de ataque.

Lições principais: CEXs continuam vulneráveis mesmo com tecnologias avançadas; a auto custódia, se bem feita, oferece maior segurança. Vale ressaltar também como o Bitcoin demonstra robustez superior contra ataques de maneira geral e por isso é considerado uma boa prática utilizar apenas carteiras que forneçam suporte somente para o Bitcoin.

Em 21 de fevereiro de 2025, o mundo das criptomoedas testemunhou um evento que redefiniu os limites da segurança digital: o hack da Bybit, uma das maiores corretoras centralizadas (_centralized exchange_, ou CEXs) do planeta, resultou no roubo de aproximadamente 401.346,77 ETH, equivalente a US$ 1,4 bilhão na cotação da data. Executado em menos de 20 minutos, o ataque não foi apenas o maior roubo de criptomoedas da história, mas também um golpe que expôs as fragilidades persistentes das plataformas centralizadas, mesmo em um ecossistema que, em 2025, já se considerava maduro. Atribuído ao Grupo Lázaro, um coletivo de hackers ligado à Coreia do Norte, o incidente reacendeu debates fundamentais sobre a essência do dinheiro digital: sua segurança, descentralização e neutralidade tecnológica.

O hack da Bybit não foi um evento isolado, mas o ápice de uma série de ataques cibernéticos promovidos pelo Grupo Lázaro, que, ao longo de uma década, acumulou bilhões em criptoativos roubados. A sofisticação do ataque — que envolveu a manipulação e o comprometimento de uma carteira fria multisig e uma rápida conversão de ETH para BTC — revelou tanto a capacidade técnica do grupo quanto as vulnerabilidades humanas e estruturais das CEXs. Mais do que isso, o evento levantou questões éticas e técnicas: seria possível, ou mesmo desejável, que a Ethereum Foundation revertesse a blockchain para recuperar os fundos, como fez no infame hack do DAO em 2016? E o que isso diria sobre a promessa de um dinheiro imutável e livre de controle central?

O artigo de hoje busca dissecar o hack da Bybit, explorando como os hackers comprometeram uma carteira supostamente segura e moveram os fundos para a rede Bitcoin, aproveitando suas propriedades únicas de incensurabilidade e resistência a intervenções. Vamos mergulhar no perfil do Grupo Lázaro, um ator estatal que transformou o ecossistema cripto em um campo de batalha financeiro, e comparar o ataque da Bybit com seus predecessores, como os hacks da Ronin e Harmony Horizon Bridge. Além disso, examinaremos o precedente do DAO, que abriu a porta para rollbacks no Ethereum, e discutiremos por que essa possibilidade, ainda que teoricamente positiva contra ações ilícitas, ameaça a neutralidade do dinheiro como tecnologia agnóstica. Por fim, analisaremos as lições deixadas por esse marco histórico.

O ecossistema cripto em 2025

Em fevereiro de 2025, o ecossistema cripto está em um momento de consolidação e expansão sem precedentes. O novo governo Trump está trazendo claridade regulatória para todo o ecossistema, o que se reflete tanto no Bitcoin quanto nas demais criptomoedas. Após mais de uma década de crescimento, as criptomoedas se tornam uma força global, com adoção em pagamentos, finanças descentralizadas (DeFi) e até políticas monetárias em alguns países. O Bitcoin (BTC), com sua capitalização estimada na faixa dos US$ 2 trilhões, permanece como a principal reserva de valor digital, enquanto o Ethereum (ETH), com cerca de US$ 320 milhões de valor de mercado, é a segunda maior criptomoeda em valor de mercado e pode ser visto como a espinha dorsal do DeFi e dos contratos inteligentes. O valor total stackeado, ou seja, o valor dos ETH depositados no protocolo para validar transações e ganhar yield, em protocolos DeFi ultrapassa US$ 200 bilhões, refletindo a maturidade de um setor que, como veremos a seguir, ainda enfrenta grandes desafios relacionados a segurança.

As corretoras centralizadas, como a Bybit, continuam sendo pilares do mercado, mesmo com o avanço das soluções descentralizadas. Líder em derivativos cripto, a Bybit processa volumes diários na casa dos US$ 10-15 bilhões, atraindo traders com sua liquidez e suporte robusto a ativos como BTC e ETH.

Nos últimos anos, o Ethereum solidificou seu papel em DeFi, NFTs e carteiras multisig com contratos inteligentes, como o Safe, usado pela Bybit. No entanto, essa flexibilidade vem com um custo: os contratos inteligentes, embora poderosos, são alvos constantes de exploits (como são conhecidos códigos maliciosos que tiram vantagem de uma vulnerabilidade ou falha de segurança em um software, hardware ou sistema), e as interfaces humanas que interagiam com eles — como as das carteiras frias — permaneciam vulneráveis a ataques. Em 2024, perdas em hacks cripto atingiram US$ 2,2 bilhões, segundo projeções da Chainalysis.

O hack da Bybit: uma visão geral

O dia 21 de fevereiro de 2025 ficará para sempre na história das criptomoedas. Às 02:16 UTC, uma transação na blockchain do Ethereum revelou o inimaginável: 401.346,77 ETH, avaliados em US$ 1,4 bilhão, foram drenados de uma carteira fria da Bybit, uma das maiores corretoras do mundo. Os hackers rapidamente dividiram os fundos em mais de 50 carteiras distintas. A notícia explodiu no X horas depois, com a Cointelegraph publicando às 20:38 UTC que o Grupo Lázaro, notório coletivo norte-coreano, era o responsável, citando o investigador on-chain ZachXBT como fonte inicial.

A resposta da Bybit veio rápido. Em uma live horas após o ataque, o CEO Ben Zhou confirmou o roubo, admitindo que uma "transação maliciosa" havia comprometido a carteira fria de ETH da corretora. Ele garantiu que os fundos dos clientes estavam seguros, cobertos pelas reservas da empresa, e que o incidente afetará apenas ativos corporativos. Dois dias depois, em 23 de fevereiro, a Bybit lançou uma API pública com uma lista de carteiras blacklist, pedindo colaboração de hackers white hat (como são chamados os especialistas em segurança da informação ético que utilizam seus conhecimentos e habilidades para identificar e corrigir vulnerabilidades em sistemas computacionais, redes e aplicações, sempre com autorização prévia e objetivos de proteção) para rastrear os fundos. Na live, Zhou especulou que os computadores dos signatários da carteira multisig haviam sido comprometidos ou que uma falha no frontend do Safe (Gnosis Safe) permitira o golpe — uma teoria que a equipe do Safe refutou, apontando a engenharia social como causa provável.

Há apenas algumas maneiras pelas quais os hackers do Grupo Lázaro poderiam ter comprometido a carteira multisig da ByBit:

Vazamento interno – Alguém forneceu a lista de signatários

Engenharia social – Eles estudaram e-mails e comportamentos

Dispositivos comprometidos – Um ou mais signatários tinham malware instalados nos seus computadores.

Vale ressaltar que se uma gigante como a Bybit estava vulnerável, outras exchanges podem ser as próximas.

O impacto imediato foi sentido em todo o mercado. O preço do ETH caiu cerca de 5% nas horas seguintes, refletindo a incerteza sobre a liquidez da Bybit e o medo de vendas em massa. No X, a comunidade cripto reagiu com uma mistura de choque e indignação. Os usuários rastrearam os movimentos do hacker, observando que 10.000 ETH foram divididos em 39 carteiras, sugerindo uma operação coordenada para ofuscar os fundos. A confiança nas CEXs, já abalada por hacks anteriores, sofreu outro golpe, reacendendo debates sobre a segurança de plataformas centralizadas em um ecossistema que preza pela descentralização.

A atribuição ao Grupo Lázaro ganhou força rapidamente. ZachXBT, uma figura respeitada por suas análises on-chain, identificou padrões familiares: a velocidade da divisão dos fundos, o uso de swaps em DEXs (decentralized exchanges, ou corretoras descentralizadas) para converter derivativos como stETH em ETH puro, e a posterior movimentação para mixers.

A escala do hack da Bybit, no entanto, eleva o Grupo Lázaro a um novo patamar — não apenas em termos financeiros, mas na sofisticação técnica necessária para explorar uma carteira fria multisig, considerada um bastião de segurança.

Além do choque financeiro, o incidente abriu uma caixa de Pandora de questões não técnicas. A conversão de ETH para BTC pelos hackers sugeria uma estratégia deliberada para aproveitar as propriedades únicas do Bitcoin, enquanto a possibilidade de um rollback no Ethereum, como no caso do DAO, reacendeu debates sobre imutabilidade versus pragmatismo. Como abordaremos mais adiante neste artigo, hack da Bybit não foi apenas uma perda colossal; foi um espelho das tensões de um ecossistema cripto em 2025 — rico em inovação, mas vulnerável a ameaças que testam seus fundamentos.

Diferenças entre a multisig do Ethereum e do Bitcoin

No Bitcoin, carteiras multisig (múltiplas assinaturas) são implementadas nativamente no protocolo através do script P2SH (Pay-to-Script-Hash) ou P2WSH (Pay-to-Witness-Script-Hash). Esta abordagem permite configurações como "2-de-3" ou "3-de-5", onde são necessárias múltiplas assinaturas de chaves privadas distintas para autorizar uma transação.

A implementação nativa do Bitcoin oferece maior simplicidade e menor superfície de ataque, com custo de transação geralmente mais previsível. As soluções multisig do Bitcoin são testadas há mais tempo, com mais de uma década de histórico comprovado de segurança, e sua implementação de baixo nível torna a auditoria mais direta, sem a complexidade adicional das linguagens de programação de smart contracts.

No Ethereum, carteiras multisig são implementadas através de contratos inteligentes, com código personalizado escrito em linguagens como Solidity. Isto proporciona maior flexibilidade, permitindo lógicas complexas além da simples contagem de assinaturas, como limites de gastos, restrições de tempo e regras condicionais sofisticadas.

Entretanto, esta flexibilidade vem com o custo de uma superfície de ataque maior, introduzindo vulnerabilidades potenciais no próprio código do contrato inteligente. Diferente do Bitcoin, onde o multisig é parte do protocolo base, no Ethereum cada implementação multisig pode variar significativamente, exigindo auditoria específica. Os custos de transação (gas) também podem ser mais elevados e variáveis dependendo da complexidade do contrato.

Como o ataque foi realizado? O hack ocorreu durante uma transferência padrão entre carteiras internas de uma corretora: movimentação de fundos de uma carteira multisig fria (usada como cofre e desconectada da internet) para uma carteira quente (usada para operações diárias). Nesse momento, os invasores aproveitaram uma falha no sistema de assinatura digital do contrato inteligente do Ethereum.

A estratégia utilizada foi sofisticada: os atacantes criaram uma cópia idêntica da interface de assinatura da Bybit. Dessa forma, os responsáveis pelas autorizações visualizaram o endereço e valor corretos, sem detectar que a programação do contrato inteligente tinha sido alterada. A aprovação final veio do próprio CEO, Ben Zhou. Uma explicação detalhada do ocorrido pode ser vista neste video.

A interface foi duplicada para mostrar dados autênticos – o endereço de destino e o valor exato –, gerando uma ilusão de normalidade. Quando os autorizadores aprovaram a operação, a lógica interna do contrato já estava comprometida. Após conquistar o acesso, os hackers distribuíram os mais de 400.000 ETH entre aproximadamente 53 carteiras diferentes, complicando os esforços de rastreamento.

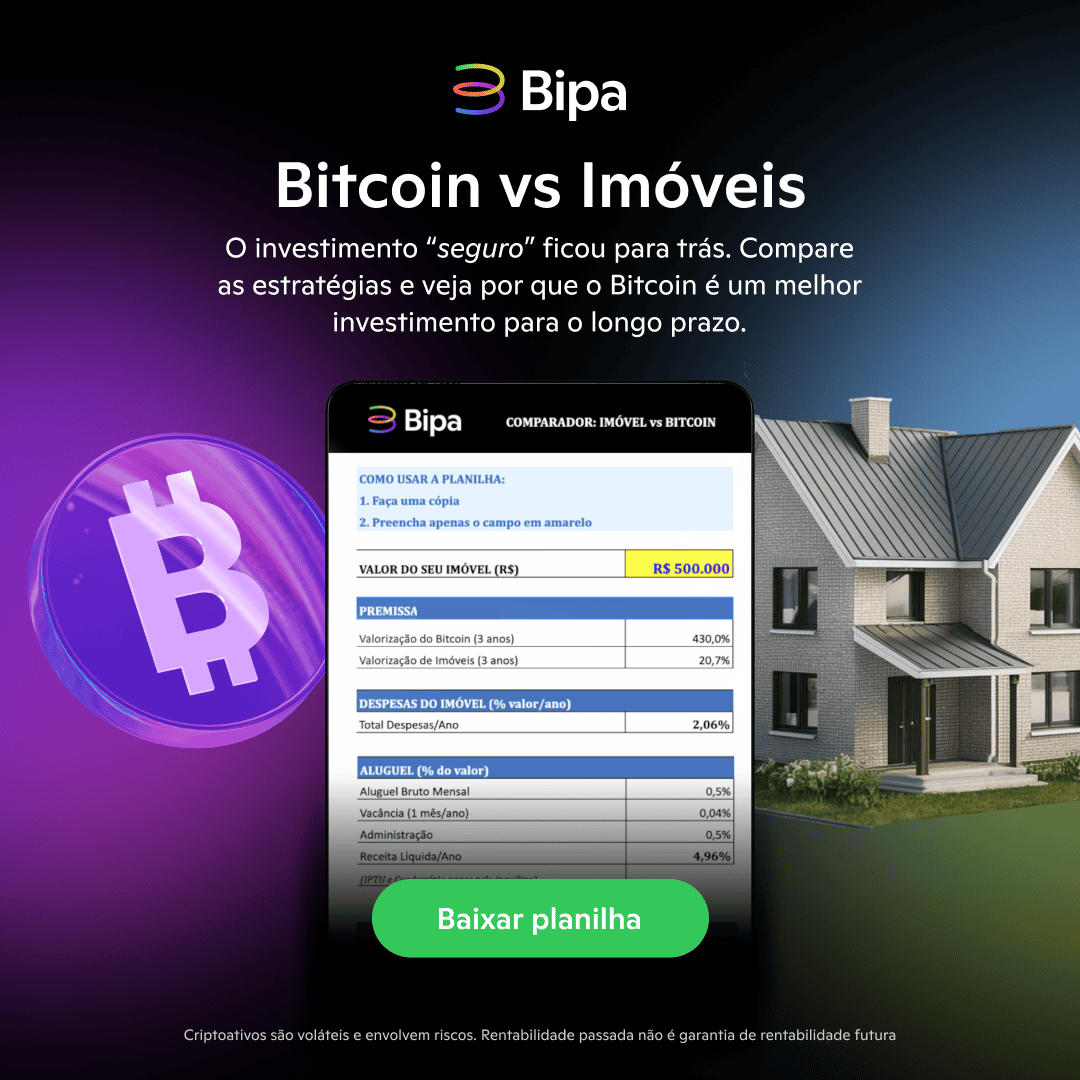

Somente com as moedas roubadas neste hack, o Grupo Lázaro chegou a controlar 0,42% de todo o Ethereum. Isso é mais ETH do que a Ethereum Foundation, Vitalik Buterin, ou até mesmo a Fidelity. Mas mover essa quantidade sem ser detectado é quase impossível. Vale notar que agora o Grupo Lázaro e, consequentemente, a Coreia do Norte agora controlam mais ETH que o próprio Vitalik Buterin e a Ethereum Foundation, que detém cerca de US$ 590 milhões cada.

Imagem 1. Valor das reservas de Ethereum que o Vitalik Buterin e a Ethereum Foundation possuem. Fonte: Arkham

Imagem 1. Valor das reservas de Ethereum que o Vitalik Buterin e a Ethereum Foundation possuem. Fonte: Arkham

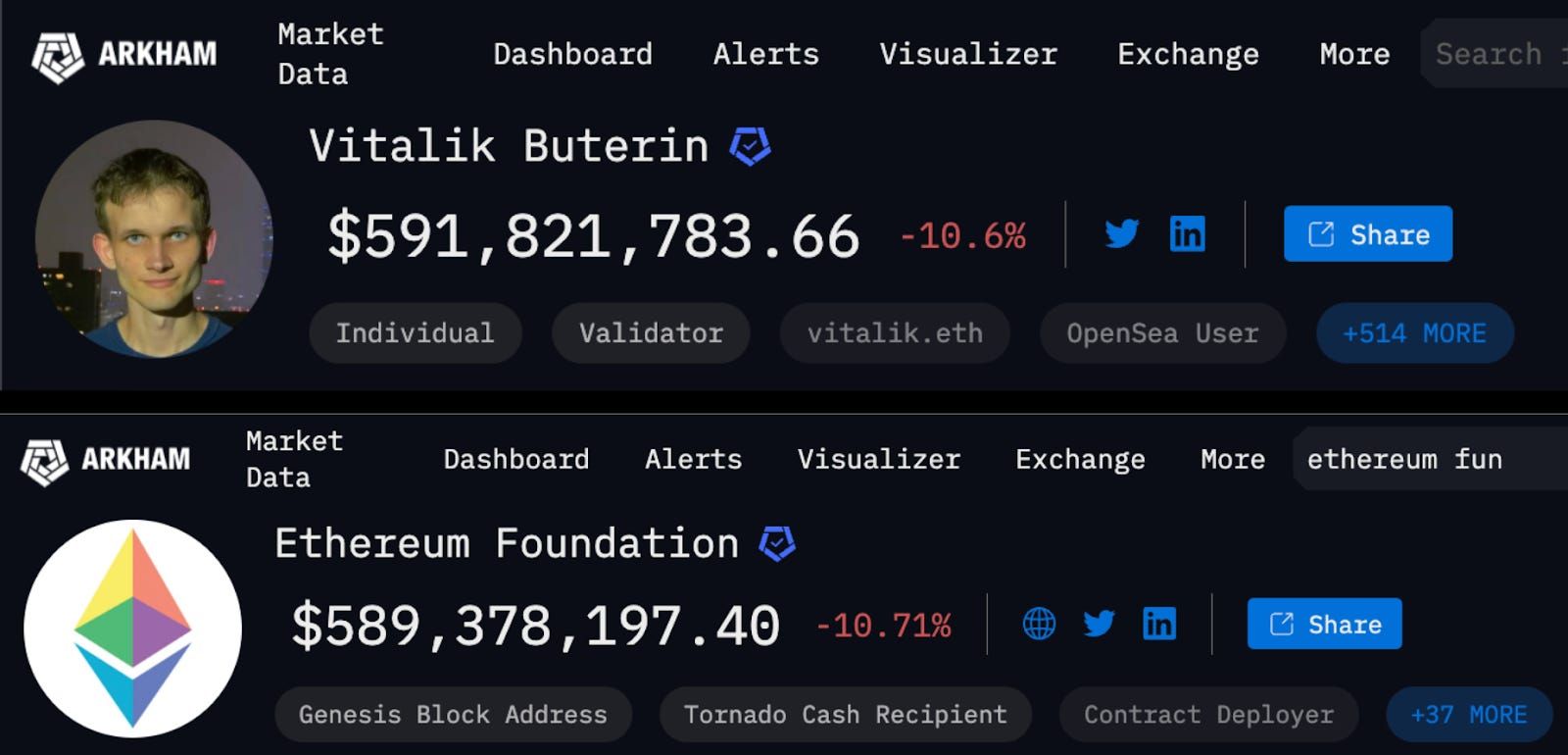

Imagem 2. A atividade do hacker da Bybit vem sendo mapeada em tempo real. Fonte: Arkham

Quem é o Grupo Lázaro?

Imagem 2. A atividade do hacker da Bybit vem sendo mapeada em tempo real. Fonte: Arkham

Quem é o Grupo Lázaro?

O Grupo Lázaro não é um coletivo de hackers comum; é uma máquina de guerra cibernética patrocinada pelo governo da Coreia do Norte, projetada para operar nas sombras e financiar um regime isolado por sanções internacionais.

Não há uma declaração oficial do Grupo Lázaro ou do governo da Coreia do Norte explicando por que eles escolheram esse nome, ou mesmo se foram eles próprios quem o escolheram. Na verdade, é mais provável que o nome "Grupo Lázaro" tenha sido atribuído por pesquisadores de cibersegurança ocidentais, como empresas de segurança ou agências como o FBI, ao identificar padrões consistentes nos ataques cibernéticos ligados à Coreia do Norte. Esses nomes são frequentemente dados por analistas para catalogar e rastrear grupos de hackers, e nem sempre refletem uma autodesignação.

Ativo desde pelo menos 2007, o grupo é vinculado ao Reconnaissance General Bureau (RGB), a principal agência de inteligência militar norte-coreana, e opera sob codinomes como APT38 e Hidden Cobra. Segundo desertores como Kim Kuk-song, ex-oficial de inteligência, o Grupo Lázaro é conhecido internamente como "414 Liaison Office" e foi criado para combinar espionagem, sabotagem e crimes financeiros em uma única força letal. Em 2025, com o hack da Bybit, o grupo consolidou sua reputação como o mais prolífico predador do ecossistema cripto.

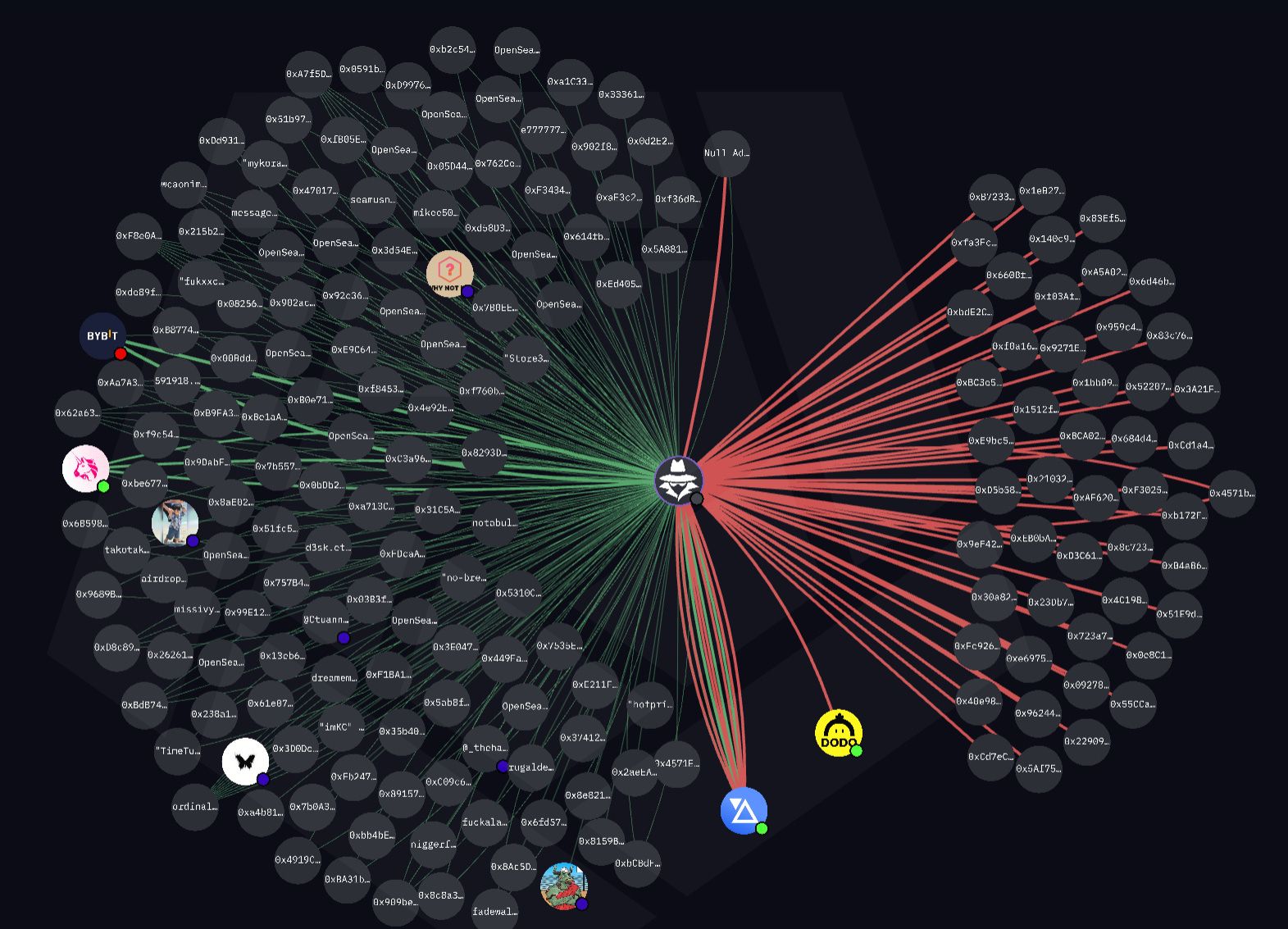

Imagem 3. Park Jin Hyok, hacker do Grupo Lázaro que esta sendo associado a este último ataque.

A origem do Grupo Lázaro remonta à década de 2000, quando a Coreia do Norte começou a investir em capacidades cibernéticas para compensar sua economia debilitada. Seus membros são recrutados entre os melhores alunos de instituições como a Kim Chaek University of Technology, em Pyongyang, e recebem treinamento avançado em locais como Shenyang, na China. Equipados com habilidades em programação, engenharia social e exploração de sistemas, eles operam com um objetivo claro: gerar receita para o regime. Um relatório da ONU de 2019 estimou que, até aquele ano, o país havia acumulado US$ 2 bilhões em ataques cibernéticos, uma cifra que explodiu nos anos seguintes com o boom das criptomoedas.

Imagem 3. Park Jin Hyok, hacker do Grupo Lázaro que esta sendo associado a este último ataque.

A origem do Grupo Lázaro remonta à década de 2000, quando a Coreia do Norte começou a investir em capacidades cibernéticas para compensar sua economia debilitada. Seus membros são recrutados entre os melhores alunos de instituições como a Kim Chaek University of Technology, em Pyongyang, e recebem treinamento avançado em locais como Shenyang, na China. Equipados com habilidades em programação, engenharia social e exploração de sistemas, eles operam com um objetivo claro: gerar receita para o regime. Um relatório da ONU de 2019 estimou que, até aquele ano, o país havia acumulado US$ 2 bilhões em ataques cibernéticos, uma cifra que explodiu nos anos seguintes com o boom das criptomoedas.

Antes de se voltar para o cripto, o Grupo Lázaro deixou marcas em alvos globais. Em 2014, hackeou a Sony Pictures em retaliação ao filme The Interview, vazando dados sensíveis e causando caos. Em 2016, tentou roubar US$ 1 bilhão do Banco de Bangladesh via SWIFT, conseguindo US$ 81 milhões antes de ser interrompido. Em 2017, lançou o ransomware WannaCry, infectando 200.000 computadores em 150 países e exigindo resgates em Bitcoin. Esses ataques demonstraram sua capacidade de operar em larga escala, mas foi no ecossistema cripto que o grupo encontrou sua verdadeira oportunidade.

O foco em criptomoedas começou por volta de 2017, quando o Bitcoin e o Ethereum começaram a ganhar tração global. A natureza pseudônima e transfronteiriça das blockchains oferecia um canal perfeito para contornar sanções e lavar dinheiro. O primeiro grande golpe veio naquele ano contra a corretora sul-coreana Youbit, com o roubo de 4.000 BTC que levou à falência da empresa. Em 2018, o ataque à Coincheck, no Japão, rendeu US$ 530 milhões em NEM (uma criptomoeda menos conhecida), consolidando o Grupo Lázaro como uma ameaça séria.

As táticas do Grupo Lázaro são consistentes e evolutivas. Engenharia social é sua especialidade: phishing direcionado, como e-mails falsos ou ofertas de emprego (usadas no caso Ronin), engana vítimas para revelar credenciais ou instalar malware como AppleJeus e TraderTraitor. No caso da Bybit, a manipulação de uma interface multisig mostrou uma adaptação para explorar contratos inteligentes, algo menos comum em seus ataques anteriores. Após os roubos, o grupo lava os fundos com eficiência: usa DEXs para swaps (ex.: ETH por BTC), mixers como Tornado Cash e Wasabi Wallet, e carteiras intermediárias para fragmentar o rastro.

O objetivo do Grupo Lázaro transcende o lucro imediato. Especialistas estimam que os bilhões roubados financiam parte do programa nuclear norte-coreano, além de sustentar a elite em Pyongyang. Principais ataques hackers ao ecossistema cripto

Os ataques hackers ao ecossistema de criptomoedas têm sido dominados por incidentes de grande escala, muitos dos quais atribuídos ao Grupo Lázaro, um grupo de hackers ligado à Coreia do Norte. Dos dez maiores ataques listados, pelo menos sete são associados ao grupo pelas autoridades.

Juntos, esses incidentes somam mais de US$ 2,63 bilhões, evidenciando a capacidade do grupo de executar operações sofisticadas que exploram vulnerabilidades em exchanges centralizadas, pontes cross-chain e carteiras digitais, frequentemente com o objetivo de financiar atividades do regime norte-coreano. Além desses casos de alto perfil, o grupo também foi associado a ataques menores, como o da Yapizon/Youbit em 2017 (US$ 4,5 milhões), embora esses não figurem entre os maiores em valor.

A seguir, apresentamos uma lista dos 10 principais hacks que o ecossistema cripto já sofreu e os caracterizamos brevemente.

Bybit (2025) Valor Roubado: US$ 1,4 bilhão Descrição: Em 21 de fevereiro de 2025, a exchange Bybit sofreu o maior ataque a uma exchange de criptomoedas da história, com a perda de Ether (ETH) e outros tokens ERC-20. Relacionado ao Grupo Lázaro: Sim, identificado por investigadores como ZachXBT e confirmado por análises da Arkham Intelligence. Os padrões de movimentação dos fundos roubados apontam para técnicas características do grupo.

Ronin Bridge (Axie Infinity) (2022) Valor Roubado: US$ 615 milhões Descrição: Em março de 2022, hackers exploraram uma vulnerabilidade na ponte Ronin, usada pelo jogo Axie Infinity, roubando ETH e USDC. Relacionado ao Grupo Lázaro: Sim, atribuído pelo FBI e outras autoridades ao grupo, que usou phishing para obter acesso às chaves privadas.

Poly Network (2021) Valor Roubado: US$ 611 milhões Descrição: Em agosto de 2021, um hacker explorou uma falha no protocolo cross-chain Poly Network. Grande parte dos fundos foi devolvida após negociações, mas o roubo inicial foi massivo. Relacionado ao Grupo Lázaro: Não, este ataque foi atribuído a um hacker individual ou grupo não identificado, não ao grupo.

DMM Bitcoin (2024) Valor Roubado: US$ 320 milhões Descrição: Em maio de 2024, a exchange japonesa DMM Bitcoin perdeu 4.502,9 BTC devido a uma chave privada comprometida. Relacionado ao Grupo Lázaro: Sim, suspeitas apontam para o grupo devido a semelhanças nas técnicas de lavagem de dinheiro, conforme identificado pelo investigador ZachXBT.

Harmony Horizon Bridge (2022) Valor Roubado: US$ 100 milhões Descrição: Em junho de 2022, a ponte da blockchain Harmony foi explorada, resultando no roubo de vários tokens. Relacionado ao Grupo Lázaro: Sim, o FBI atribuiu este ataque ao grupo, que usou métodos sofisticados de engenharia social.

Atomic Wallet (2023) Valor Roubado: US$ 100 milhões Descrição: Em junho de 2023, hackers comprometeram carteiras da Atomic Wallet, afetando milhares de usuários. Relacionado ao Grupo Lázaro: Sim, o FBI vinculou este ataque ao Grupo Lázaro, destacando padrões consistentes com suas operações.

Alphapo (2023) Valor Roubado: US$ 60 milhões Descrição: Em julho de 2023, o provedor de pagamento cripto Alphapo foi alvo de um ataque. Relacionado ao Grupo Lázaro: Sim, ambos foram atribuídos ao Grupo Lázaro pelo FBI.

CoinEx (2023) Valor Roubado: US$ 55 milhões Descrição: Em setembro de 2023, a exchange CoinEx foi hackeada, com perdas significativas em várias criptomoedas. Relacionado ao Grupo Lázaro: Sim, identificado pelo FBI como obra do Grupo Lázaro.

Stake.com (2023) Valor Roubado: US$ 41 milhões Descrição: Em setembro de 2023, o cassino cripto Stake.com perdeu fundos em um ataque de spear-phishing direcionado a funcionários. Relacionado ao Grupo Lázaro: Sim, o FBI confirmou a autoria do grupo.

Binance (2019) Valor Roubado: US$ 40 milhões Descrição: Em maio de 2019, a maior exchange do mundo perdeu 7.000 BTC devido a uma violação de segurança envolvendo phishing e malware. Relacionado ao Grupo Lázaro: Não há evidências definitivas ligando este ataque ao grupo; suspeitas recaem sobre outros grupos ou hackers independentes.

Conversão de ETH para BTC

O roubo de 401.346,77 ETH da Bybit em 21 de fevereiro de 2025 foi apenas o primeiro ato de uma operação meticulosamente planejada pelo Grupo Lázaro. Após comprometer a carteira fria da corretora, os hackers não se contentaram em manter os fundos em Ethereum; em vez disso, iniciaram uma conversão para Bitcoin (BTC), uma jogada que revela tanto sua estratégia operacional quanto uma preferência calculada pelas propriedades únicas da rede Bitcoin. Essa transição, observada por analistas nos dias seguintes ao ataque, levanta questões cruciais: por que roubar ETH em primeiro lugar, se o objetivo final era BTC? E o que isso diz sobre as diferenças de segurança e utilidade entre as duas maiores criptomoedas do mundo em 2025?

A movimentação dos fundos pós-hack seguiu um padrão típico do Grupo Lázaro, mas em escala sem precedentes. Logo após a transferência inicial, os 401.000 ETH foram fragmentados em mais de 50 carteiras, com lotes variando de 5.000 a 10.000 ETH. Os derivativos como stETH e mETH, parte das reservas da Bybit, foram rapidamente convertidos em ETH puro usando corretoras descentralizadas (DEXs) como Uniswap e Curve, aproveitando a liquidez abundante do ecossistema Ethereum. Em seguida, as conversões de ETH para BTC começaram a ser executadas via pontes cross-chain e plataformas híbridas. Parte do BTC foi então enviada a mixers como Wasabi Wallet, uma ferramenta de privacidade madura na rede Bitcoin, dificultando ainda mais o rastreamento.

Por que os hackers escolheram roubar ETH da Bybit, considerando que seu plano incluía uma conversão para BTC? A resposta está na combinação de oportunidade e vulnerabilidade específica ao Ethereum. Primeiro, a Bybit mantinha reservas substanciais em ETH e seus derivativos na carteira fria comprometida — uma escolha lógica, dado que o Ethereum é a espinha dorsal do DeFi e dos derivativos cripto em 2025, com alta liquidez em CEXs e protocolos descentralizados. Segundo, a infraestrutura multisig da Bybit, construída sobre o Safe no Ethereum, oferecia uma superfície de ataque única: os contratos inteligentes, que não existem na rede Bitcoin, podiam ser manipulados via transações maliciosas, como a que alterou o controle da carteira. Um ataque similar contra uma carteira de BTC seria inviável, pois o Bitcoin depende de um modelo mais simples de chaves privadas e saídas de transação (UTXO), sem a flexibilidade — ou vulnerabilidade — dos contratos inteligentes.

A conversão para BTC, no entanto, também revela uma etapa estratégica distinta: proteger os ganhos ilícitos em uma rede que maximiza incensurabilidade, inconfiscabilidade e resistência a intervenções. O Bitcoin, desde sua criação em 2009 por Satoshi Nakamoto, foi projetado com um ethos de imutabilidade radical. Diferente do Ethereum, que já passou por um hard fork para reverter transações (como no caso do DAO em 2016), o Bitcoin nunca sofreu um rollback em seus 16 anos de história. Essa solidez vem de seu consenso distribuído e da recusa da comunidade em alterar o histórico da blockchain, mesmo em casos de hacks ou erros. Para o Grupo Lázaro, isso significa que, uma vez que as moedas de BTC estejam em suas mãos, nenhuma autoridade — seja a Ethereum Foundation, governos ou corretoras — pode reverter as transações ou confiscar os fundos diretamente na rede.

Além disso, o Bitcoin oferece vantagens operacionais que complementam a estratégia do grupo. Suas transações, baseadas no modelo UTXO (Unspent Transaction Output), são mais simples que as do Ethereum, que opera com um sistema de contas e contratos inteligentes. Essa simplicidade reduz a superfície de ataque operacional: não há risco de erros em códigos complexos ou exploits, comuns em hacks de DeFi no Ethereum.

A comparação entre a segurança do Bitcoin e do Ethereum é um ponto central aqui. O Bitcoin, com seu design minimalista tem uma arquitetura inerentemente mais robusta contra exploits técnicos. Não há contratos inteligentes para serem manipulados, como no caso da Bybit, nem protocolos DeFi vulneráveis a ataques. Sua superfície de ataque é limitada a chaves privadas e falhas humanas, como phishing — áreas onde o Lázaro já é mestre, mas que não dependem de falhas na rede em si. O Ethereum, por outro lado, é bem mais flexível e menos seguro: sua capacidade de executar contratos inteligentes o tornou a base do DeFi e de bilhões em valor stakeado, mas também o tornaram alvo de hacks.

Isso não significa que o Bitcoin seja imune a ataques. Hacks de corretoras como Mt. Gox em mostram que carteiras mal geridas ou chaves comprometidas podem ser exploradas em qualquer rede. Porém, a ausência de um ecossistema complexo de contratos inteligentes no Bitcoin limita os vetores de ataque técnicos, tornando-o menos atraente como alvo. No caso da Bybit, o ETH foi o ponto de entrada por sua abundância e vulnerabilidade.

A escolha do Grupo Lázaro em converter ETH para BTC reflete, portanto, uma estratégia em duas fases: aproveitar as fraquezas do Ethereum para o roubo e as forças do Bitcoin para a preservação dos ganhos. A incensurabilidade do Bitcoin — sua incapacidade de ser bloqueado por autoridades centralizadas — e sua inconfiscabilidade — sem mecanismos para apreensão direta na blockchain e sem CEOs que possam impor como a blockchain específica deve se comportar — tornam-no um escudo contra tentativas de recuperação. Acima de tudo, a ausência de rollbacks, um risco real no Ethereum após o precedente do DAO, garante que o butim do Grupo Lázaro permaneça intocado. Essa decisão não é sobre lavagem eficiente, visto que o Bitcoin é transparente e com isso todas as movimentações do Grupo Lázaro podem ser rastreadas até certo ponto, é sobre explorar as propriedades fundamentais que fazem do Bitcoin um dinheiro digital à prova de intervenção. O Ethereum, com sua flexibilidade e centralização, não possui essas mesmas características.

O precedente do DAO: Rollback como possibilidade?

O hack da Bybit, com seus 401.346,77 ETH roubados, não foi apenas um marco financeiro; ele também reacendeu um debate que assombra o Ethereum desde seus primeiros anos: a possibilidade de um rollback na blockchain para reverter transações indesejadas. Esse dilema tem raízes em um evento seminal de 2016: o hack do DAO, que estabeleceu um precedente controverso para intervenções humanas em uma tecnologia supostamente imutável. Entender o caso do DAO é essencial para avaliar se, e por que, a Ethereum Foundation poderia considerar uma medida semelhante em 2025 — e quais seriam as consequências para o ecossistema cripto.

O DAO (Decentralized Autonomous Organization) foi lançado em maio de 2016 como um fundo de investimento descentralizado no Ethereum, uma ideia ambiciosa para a época. Construído como um contrato inteligente, ele permitia que investidores contribuíssem com ETH em troca de tokens de governança, que seriam usados para financiar projetos escolhidos pela comunidade. Em poucas semanas, o DAO arrecadou 11,5 milhões de ETH — cerca de US$ 150 milhões na cotação de então, equivalente a 14% do total de ETH em circulação. Mas, em 17 de junho de 2016, um atacante explorou uma vulnerabilidade de reentrância no código do contrato inteligente. Usando uma função recursiva, o hacker drenou 3,6 milhões de ETH para uma carteira própria, em um ataque que expôs tanto a fragilidade dos contratos inteligentes quanto os limites da imutabilidade prometida pelo Ethereum.

A resposta da comunidade foi caótica. O Ethereum ainda era jovem — lançado em 2015, tinha menos de um ano de operação em larga escala —, e o hack do DAO ameaçava sua credibilidade. Vitalik Buterin, co-fundador do Ethereum, e a Ethereum Foundation lideraram um debate intenso: deveriam deixar os fundos roubados com o hacker, honrando a imutabilidade da blockchain, ou intervir para recuperá-los? Após semanas de discussão, Vitalik, em conjunto com a maioria, optou por um hard fork no Ethereum para resolver a questão. Em 20 de julho de 2016, a rede foi revertida ao bloco 1.920.000, antes do ataque, devolvendo os 3,6 milhões de ETH aos investidores originais. Nem todos aceitaram: uma minoria manteve a cadeia original, que se tornou Ethereum Classic (ETC), marcando a primeira grande divisão ideológica no ecossistema cripto. O fork do DAO estabeleceu um precedente: em casos extremos, o Ethereum poderia sacrificar sua imutabilidade por pragmatismo.

Imagem 4. Vitalik Buterin, fundador da Ethereum e principal responsável pela moeda até os dias de hoje.

Imagem 4. Vitalik Buterin, fundador da Ethereum e principal responsável pela moeda até os dias de hoje.

Imagem 5. A criptomoeda original Ethereum Classic e seu hard fork, que manteve para si o nome Ethereum

No contexto do hack da Bybit, esse precedente levanta uma questão inevitável: a Ethereum Foundation poderia propor outro rollback para reverter o roubo do Grupo Lázaro? Os 401.000 ETH roubados em 2025 representam uma fração menor do total em circulação (cerca de 0,33% dos ~123 milhões de ETH) do que os 3,6 milhões em 2016 (14%), mas o valor absoluto — US$ 1,4 bilhão — é monumental. Um hard fork para reverter as transações às 02:16 UTC de 21 de fevereiro poderia, em teoria, restaurar os fundos à Bybit, punir os hackers norte coreanos e mitigar o impacto econômico no mercado. A favor dessa ideia, defensores podem argumentar que o ataque, patrocinado por um estado autoritário e que financiará seu programa de armas nucleares, justifica uma exceção ética: recuperar o dinheiro ilícito protegeria a confiança no Ethereum e enviaria um recado aos hackers do Grupo Lázaro.

Imagem 5. A criptomoeda original Ethereum Classic e seu hard fork, que manteve para si o nome Ethereum

No contexto do hack da Bybit, esse precedente levanta uma questão inevitável: a Ethereum Foundation poderia propor outro rollback para reverter o roubo do Grupo Lázaro? Os 401.000 ETH roubados em 2025 representam uma fração menor do total em circulação (cerca de 0,33% dos ~123 milhões de ETH) do que os 3,6 milhões em 2016 (14%), mas o valor absoluto — US$ 1,4 bilhão — é monumental. Um hard fork para reverter as transações às 02:16 UTC de 21 de fevereiro poderia, em teoria, restaurar os fundos à Bybit, punir os hackers norte coreanos e mitigar o impacto econômico no mercado. A favor dessa ideia, defensores podem argumentar que o ataque, patrocinado por um estado autoritário e que financiará seu programa de armas nucleares, justifica uma exceção ética: recuperar o dinheiro ilícito protegeria a confiança no Ethereum e enviaria um recado aos hackers do Grupo Lázaro.

Os argumentos contra, porém, são poderosos. Primeiro, um rollback violaria o princípio de imutabilidade que sustenta a credibilidade das blockchains. Se o Ethereum pode ser revertido para corrigir um hack, o que impede intervenções futuras por motivos menos nobres — como pressão regulatória ou disputas comerciais? Segundo, a execução seria logisticamente mais complexa em 2025. O Ethereum, agora um ecossistema de bilhões de dólares com milhões de usuários e milhares de validadores pós-Merge, é muito mais descentralizado do que em 2016. Alcançar consenso para um_ hard fork_ seria uma batalha ingrata, com risco de fragmentação — imagine um "Ethereum Classic 2.0" emergindo como dissidência. Terceiro, a ação poderia alienar puristas da descentralização, que veem qualquer intervenção como um passo rumo à centralização, minando a promessa de um dinheiro livre de controle humano.

O contexto de 2025 também difere. O Ethereum amadureceu, com uma comunidade mais diversa e menos disposta a abrir exceções. Atualmente, a rede se posiciona como uma infraestrutura global descentralizada, não um experimento maleável. Um rollback hoje poderia abalar a confiança de investidores institucionais e desenvolvedores DeFi, que dependem da previsibilidade da blockchain.

Não é o meu cenário base que qualquer eventual conversa sobre um rollback avance devido justamente aos fatos listados acima. Entretanto, o precedente do DAO mantém a possibilidade viva, mesmo que remota, forçando a comunidade a refletir.

Dinheiro como tecnologia neutra: o problema de um rollback

A possibilidade de um rollback no Ethereum após o hack da Bybit não é apenas uma questão técnica ou ética; ela toca na essência do que significa dinheiro em um mundo digital. O Bitcoin foi concebido como uma tecnologia neutra, ou seja, uma ferramenta agnóstica, livre de influência moral ou de terceiros confiáveis, projetado para operar independentemente de intenções humanas. E teoricamente o Ethereum tenta seguir estes mesmos preceitos. Essa neutralidade é um pilar fundamental: assim como o papel-moeda não escolhe se será usado para caridade ou crime, o dinheiro digital deve ser indiferente aos seus usuários. A tecnologia, por si só, é isenta; seu valor moral depende de quem a empunha. Um exemplo histórico ilustra isso bem: os carros, quando inventados, foram adotados primeiro por assaltantes de banco, que os usaram para fugas rápidas, antes que a polícia trocasse seus cavalos e também incorporasse os automóveis para perseguições.

Nesse sentido, o dinheiro nativo da internet deveria ser incensurável e autônomo, sem depender de entidades centralizadas para arbitrar o "certo" ou "errado". O Bitcoin encarna isso com sua resistência a rollbacks, enquanto o Ethereum, com o precedente do DAO, abriu uma brecha para intervenção humana. Um rollback para reverter o hack da Bybit, mesmo que bem-intencionado contra as ações ilícitas dos hackers norte coreanos, comprometeria essa neutralidade.

A tentação de reverter o roubo é compreensível: o Grupo Lázaro financia armas nucleares e um regime opressivo com esses fundos. Mas a força de uma blockchain está em sua indiferença moral. Se o Ethereum pode ser ajustado para punir hackers, também pode ser pressionado por governos para censurar dissidentes ou confiscar ativos legítimos. O rollback, portanto, não é apenas um precedente técnico; é uma erosão filosófica. Como os carros não deixaram de ser fabricados por causa dos assaltantes, o dinheiro digital não deveria abandonar sua neutralidade por causa de um evento humano. A tecnologia é agnóstica, e um rollback contradiz essa essência, transformando o ETH em algo que ele nunca deveria ser: um instrumento de controle humano.

Lições e implicações

O hack da Bybit deixará cicatrizes profundas no ecossistema cripto, mas também lições valiosas para um setor em constante tensão entre inovação e segurança. A primeira implicação é clara: as corretoras centralizadas, mesmo com tecnologias avançadas como carteiras multisig, permanecem vulneráveis e talvez sempre o serão. Para CEXs, isso exige uma revisão urgente: carteiras frias não são invioláveis se os humanos que as operam forem alvos fáceis.

A capacidade de rastreamento também foi testada. A colaboração entre a Bybit, analistas como ZachXBT e empresas como Arkham Intelligence permitiu mapear as 50+ carteiras e os fluxos para mixers e BTC. No entanto, os limites também se tornaram evidentes: ferramentas como Tornado Cash e Wasabi Wallet, sancionadas em alguns países, continuam eficazes para ofuscar fundos.

O debate sobre um rollback no Ethereum, inspirado pelo precedente do DAO, é outra lição crítica. A possibilidade de reverter o hack da Bybit reacendeu tensões éticas e técnicas: punir os hackers poderia justificar a intervenção, mas comprometeria a imutabilidade, um pilar considerado fundamental no ecossistema cripto. Em 2025, com o Ethereum mais descentralizado e maior que em 2016, um _hard fork _sem relação com o desenvolvimento técnico do Ethereum seria logisticamente árduo e politicamente divisivo, para não dizer simplesmente inviável, arriscando uma nova fragmentação como o Ethereum Classic. A lição aqui é dupla: a comunidade deve decidir se aceita perdas e hacks como custo da descentralização ou se abre espaço para exceções que minam seus princípios — um dilema sem resposta fácil.

Olhando para o futuro, o Grupo Lázaro e outras ameaças estatais ou privadas não desaparecerão. O hack da Bybit prova que esses grupos evoluem com o ecossistema, mirando alvos de alto valor como CEXs e DeFi. A lição final é que a segurança deve acompanhar a inovação: enquanto contratos inteligentes e CEXs impulsionam o setor, eles também atraem predadores como o Grupo Lázaro, exigindo defesas que equilibrem tecnologia e resiliência humana.

Uma lição fundamental dos ataques do Grupo Lazaro é como o Bitcoin se destaca por sua segurança superior em comparação com outras criptomoedas. Seu design minimalista, focado exclusivamente em ser dinheiro digital, elimina a complexidade que cria vulnerabilidades exploráveis. Sem contratos inteligentes, NFTs ou aplicações descentralizadas, o Bitcoin apresenta uma superfície de ataque drasticamente reduzida. Sua longevidade sem comprometimentos significativos, mesmo sendo o alvo mais valioso, comprova sua robustez técnica superior e resistência a ataques sofisticados, características que faltam a muitas criptomoedas alternativas. Com isso, carteiras dedicadas apenas ao Bitcoin apresentam uma superfície de ataque significativamente reduzida, diminuindo o risco de o usuário instalar, de forma não intencional, malwares disfarçados como aplicativos para outras criptomoedas. Esta abordagem de "menos é mais" em termos de funcionalidades traduz-se diretamente em maior segurança para os usuários finais, especialmente considerando que ataques como o da Bybit frequentemente exploram vulnerabilidades em implementações mais complexas e interfaces de múltiplas criptomoedas.

Outra lição crucial é que a auto custódia representa um pilar fundamental de segurança no ecossistema cripto. Quando um usuário mantém suas próprias chaves privadas, eliminam-se vulnerabilidades associadas a corretoras centralizadas que se tornam alvos atraentes para hackers. A auto custódia, se bem feita, oferece uma camada de proteção que nenhuma corretora pode igualar. Embora exija responsabilidade e conhecimento, a paz de espírito proporcionada pelo controle direto sobre os próprios ativos transcende qualquer inconveniência, pois remove os riscos de falhas de terceiros, irregularidades corporativas ou ataques direcionados a custódias centralizadas.

Conclusão

O hack da Bybit em 21 de fevereiro de 2025, com o roubo de 401.346,77 ETH avaliados em US$ 1,4 bilhão, não foi apenas o maior ataque cripto da história; foi um marco que expôs as tensões fundamentais do ecossistema das criptomoedas em sua busca por segurança, descentralização e neutralidade. Realizado pelo Grupo Lázaro, um braço cibernético da Coreia do Norte, o ataque revelou a sofisticação de ameaças estatais que transformaram o cripto em um campo de batalha financeira. Desde a exploração de uma carteira multisig, até a conversão estratégica de ETH para BTC, o ataque encapsulou uma década de evolução do Lázaro, comparado a golpes como Ronin e Harmony Horizon Bridge, mas superando todos em escala e audácia.

A análise desse evento trouxe à tona múltiplas camadas de significado. Tecnicamente, o hack destacou a fragilidade de sistemas centralizados como as CEXs, onde até carteiras frias multisig de criptomoedas sucumbem ao fator humano. A conversão para Bitcoin, escolhida por sua incensurabilidade, inconfiscabilidade e resistência a rollbacks, sublinhou as diferenças entre as redes: o Ethereum, vulnerável por sua flexibilidade, e o Bitcoin, robusto por sua simplicidade. O precedente do DAO de 2016 reacendeu o debate sobre rollbacks — uma solução tentadora contra o Grupo Lázaro, mas um risco à imutabilidade que é um princípio fundamental das criptomoedas.

Comparado a outros ataques do Grupo Lázaro, o caso da Bybit é tanto um ponto alto quanto um espelho de padrões recorrentes: engenharia social, alvos de alto valor e lavagem eficiente. Ele reflete um ecossistema em 2025 maduro em inovação, mas exposto a predadores que exploram suas fraquezas. As lições são claras: CEXs precisam de defesas mais robustas, o rastreamento enfrenta limites contra mixers, e a comunidade deve decidir se aceita perdas como custo da liberdade ou cede à tentação do controle. O futuro do Grupo Lázaro e suas ações é igualmente claro — enquanto houver valor no ecossistema cripto, ele continuará a atacar, adaptando-se a cada nova barreira.

Esse evento desafia o equilíbrio entre segurança e os princípios fundamentais das blockchains, especialmente em ecossistemas de blockchains com contratos inteligentes e outras inovações que as tornam mais suscetíveis a ataques. A resposta não está em abandonar a descentralização, mas em fortalecê-la: processos mais seguros, colaboração global contra ameaças estatais e uma resistência coletiva a soluções centralizadoras como rollbacks.